IBM QRadarとCriminal IPが連携し、サイバー攻撃対策を強化

現代社会において、サイバー攻撃は企業や組織にとって大きな脅威です。そんな中、AI(人工知能)を活用した脅威インテリジェンスプラットフォーム「Criminal IP」が、IBMのセキュリティ情報イベント管理(SIEM)およびセキュリティオーケストレーション・自動化・対応(SOAR)システムである「IBM QRadar」との連携を開始しました。

これにより、セキュリティチームは、不審な通信やサイバー攻撃の兆候をこれまで以上に早く、正確に把握し、適切な対応を迅速に行えるようになります。

リアルタイムな脅威情報をQRadarに直接統合

IBM QRadarは、多くの企業や公共機関でセキュリティの監視、分析、自動化、そしてインシデント(セキュリティ上の問題)への対応を担う中心的なシステムとして使われています。

今回の連携により、Criminal IPが持つ外部IPアドレスに関する脅威情報が、QRadarの検知・調査・対応のワークフローに直接組み込まれます。これにより、セキュリティ担当者はQRadarの画面から離れることなく、インシデント発生時に外部からの脅威がどのようなものか、リアルタイムで確認できるようになります。

この連携は、単にデータをやり取りするだけでなく、Criminal IPの脅威インテリジェンスをQRadarの機能の一部として活用できる、正式な統合として提供されます。

ファイアウォールログから脅威を可視化

Criminal IPとQRadar SIEMが連携することで、セキュリティチームは、ファイアウォール(外部からの不正アクセスを防ぐシステム)の通信記録を分析し、通信相手のIPアドレスがどれくらい危険かを自動で評価できます。

ファイアウォールからQRadarに送られた通信データは、Criminal IPのAPI(システム連携の窓口)を通じて解析され、その結果がQRadarの画面に直接表示されます。FortinetやPalo Alto Networksなど、主要なネットワークセキュリティ機器からのログにも対応しており、既存のシステム設定を変えることなく導入できる点が特長です。

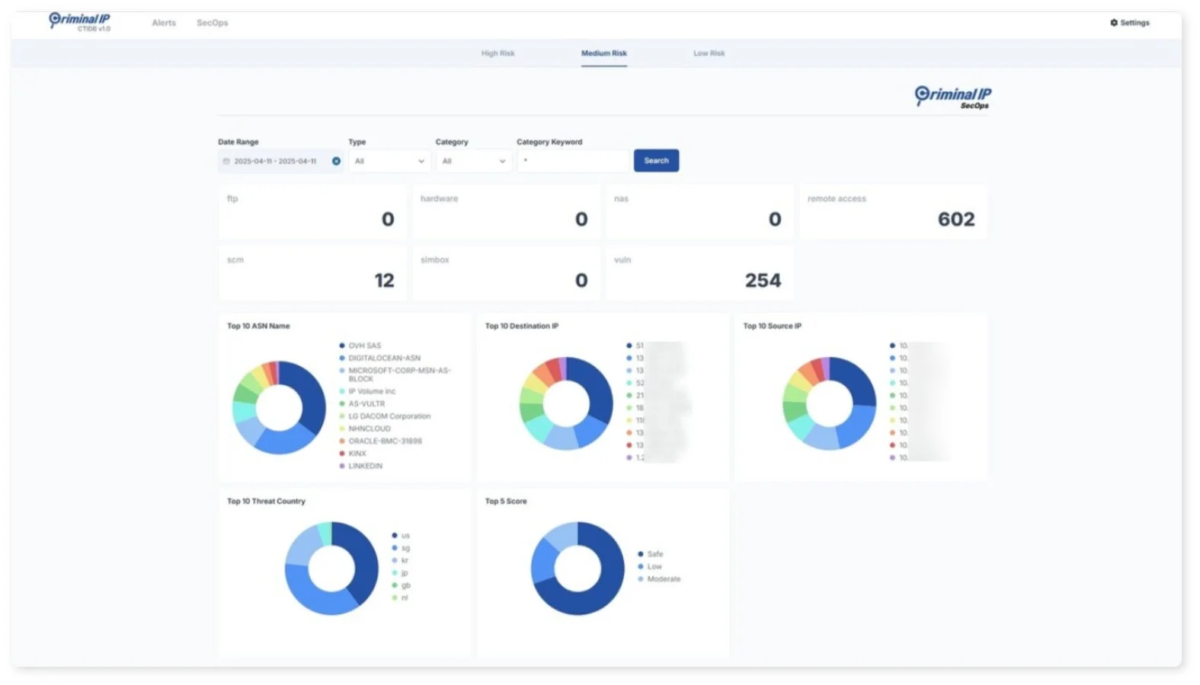

分析結果はQRadar内の専用ダッシュボードに表示され、観測されたIPアドレスは、脅威の度合いに応じて「高」「中」「低」のリスクレベルに自動的に分類されます。これにより、セキュリティ担当者は、特に危険なIPアドレスを素早く特定し、外部からの通信や内部からの通信を監視したり、アクセスを遮断したりといった対応を、QRadarの通常の作業の流れの中で効率的に行えるようになります。

QRadar内で完結する効率的な調査

今回の連携は、脅威の「見える化」だけでなく、調査プロセスも大幅に効率化します。

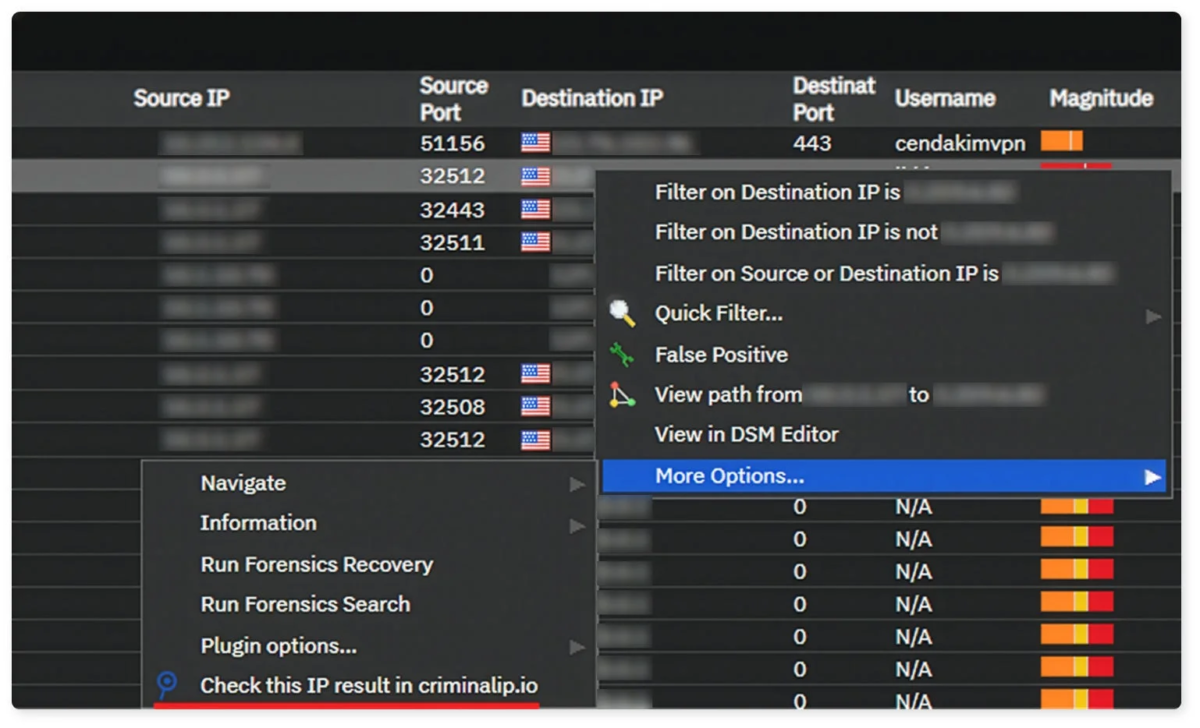

セキュリティアナリスト(分析担当者)は、QRadarのログ画面に表示されたIPアドレスを右クリックするだけで、Criminal IPの詳細なIPレポートをすぐに参照できます。このレポートには、そのIPアドレスが過去にどのような悪用をされたか、インターネット上でどのように露出しているかなど、詳しい情報が含まれています。別のツールに切り替える手間なく、リスクや攻撃の意図を素早く確認できるため、時間との勝負となるインシデント対応において、意思決定のスピードと正確さを大きく向上させます。

QRadar SOARによる自動化で対応を加速

Criminal IPは、IBM QRadar SOARとも連携し、インシデント対応時の情報収集を自動化します。

あらかじめ用意された「プレイブック」(自動化された手順)を使うことで、IPアドレスやURLといった情報に対して、Criminal IPの脅威情報を自動で追加し、その結果をSOARのケース内やメモとして記録できます。

今回の連携では、以下の2種類のプレイブックが提供されます。

-

Criminal IP: IP Threat Service

IPアドレスの情報に、Criminal IPの脅威情報を付与します。 -

Criminal IP: URL Threat Service

URLに対して簡易スキャンまたは詳細スキャンを実行し、結果を情報またはメモとして反映します。

これにより、セキュリティ担当者は日々発生する繰り返しの確認作業を減らし、より迅速で一貫性のあるインシデント対応プロセスを運用できるようになります。

インテリジェンス主導のセキュリティ対策の新たな段階へ

Criminal IPとIBM QRadar SIEM/SOARの連携は、QRadarが持つ分析・調査・対応能力と、インターネット上の実際の状況に基づいた外部脅威インテリジェンスを組み合わせることを可能にします。

その結果、脅威の検知精度が向上し、調査にかかる時間が短縮され、組織全体のセキュリティ対応の優先順位付けが最適化されます。アラート(警告)の数が増え続ける現代において、Criminal IPは、システムの複雑さを増すことなく、SIEM/SOARのワークフローに直接外部脅威情報を提供し、より迅速で確実な意思決定をサポートします。

AI SPERAのCEOであるカン・ビョンタク氏は、「今回の連携は、現代のセキュリティ運用において、リアルタイムで実際のインターネット環境に基づいた情報がいかに重要であるかを示しています。Criminal IPは、実用的な情報連携を通じて、脅威検知の信頼性と運用効率を高めることに注力しています。」とコメントしています。

Criminal IPについて

Criminal IPは、AI SPERAが開発した主要なサイバー脅威インテリジェンスプラットフォームで、世界150カ国以上で利用されています。AIとOSINT(公開情報インテリジェンス)を活用し、IPアドレス、ドメイン、URLを対象に、C2サーバー(攻撃者が指令を出すサーバー)やIOC(攻撃の痕跡)、VPN・プロキシといった匿名化サービスに至るまで、幅広い悪性の兆候をリアルタイムで検知し、危険度をスコアリングします。API優先の設計により、既存のセキュリティシステムとの連携も容易で、セキュリティの可視化、分析、自動化、対応能力を総合的に向上させます。

Criminal IPに関するお問い合わせは、以下のリンクから可能です。